Hier schreibt das Leben

Die Realität ist spannender

als ein Krimi …

Unsere Experten helfen dabei, diese Situationen bei Ihnen erst gar nicht entstehen zu lassen.

Inhalt

- Ransomware – wie gefährlich geht es noch

- Beispiele aus dem Leben

Ransomware – wie gefährlich geht es noch

Der bekannteste Ransamware-Trojaner ist EMOTET, seit 2014 als Banking-Trojaner bekannt und inzwischen zu einem äußerst komplexen und gefährlichen Instrument herangewachsen. Die heutigen Angriffsvarianten verschlüsseln nicht nur die gesamte Infrastruktur des Unternehmens, sondern ziehen auch zusätzlich alle Daten ab, um diese im Falle einer Nichtzahlung zu leaken (Veröffentlichung der Informationen). Diese Daten werden in der Regel im Darknet zur Verfügung gestellt (siehe Bild, World´s Biggest Data Breaches & Hacks). Ein Szenarium, auf welches jeder von uns gerne verzichten möchte.

Einfallstore

Technische Schwachstellen

- Schlecht oder falsch konfigurierte Systeme (Firewall, Server, Clients),

- fehlende Antimalware

- Nicht aktuell gepatchte Systeme, alte Firmware oder Systeme ohne Hersteller-Wartung

- Kompromittierung der Domänencontroller (z.B. mittels Trickbot) oder über Standorte hinweg

Organisatorische Schwachstellen

- Fehlende Netzwerksegmentierung

- Großzügige Vertrauensstellung zwischen Forests im Active Directory

- Keine strikte Rechte-Trennung im Active Directory

Menschliche Schwachstellen

- Individuelle Fehler interner Nutzer/ Fehler von Admins

- Preisgabe von Informationen bei Social Engineering Angriffen

- Anhänge und Links werden geöffnet, Makros werden ausgeführt

Bedrohung

Anpassungsfähig

- Polymorpher Virus, daher für Virenscanner schwer erkennbar,

- kann sich als Wurm verkleiden

Individualisierbar

Nachladen und Ausführen von spezifischen Modulen, die auf das jeweilige Opfer passen, z.B.

- Online-Banking

- Zugangsdaten von E-Mail Clients und Browsern abfischen

- Auslesen von Outlook-Adressbüchern (Harvesting)

- Individualisierter Spam-Versand

- Spreader zur Verbreitung mittels Netzwerkfreigaben (SMB)

Expansionsfähig

empfängt Befehle vom C&C, breitet sich intern und extern (!) aus (Botnetz Qualität)

Lösegeld

Wer nicht zahlen will wird bestraft

Fühlen sich die Erpresser hingehalten, wird mit Veröffentlichung gedroht

- Zahlen oder nicht zahlen?

nicht kompromittiertes Backup vorhanden? - Informieren Sie Ihr Umfeld (Behörden) über die Infektion, auch Mailkontakte sind in diesem Fall besonders gefährdet.

- Ändern Sie alle auf dem betroffenen Systemen gespeicherten und eingegebenen Zugangsdaten (zum Beispiel im Web-Browser)

- selbst bei Zahlung und erhaltener Verschlüsselung müssen die Clients neu installiert werden

Lassen Sie sich helfen

Angst vor Ransomware? Das ist üblich.

Problem: Vor allem ist Emotet extrem erfolgreich, meistens wird eine Infektion erst bemerkt, wenn es zu spät ist.

Aber: das muss nicht so sein!

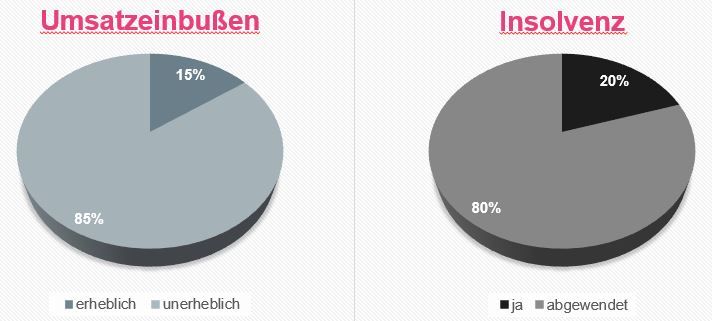

Präventionsmaßnahmen sind manchmal lästig und kosten im Zweifel Geld und Zeit. Das ist aber nicht vergleichbar mit den eintretenden Schäden!

Es braucht ein umfassendes, angemessenes und individuell abgestimmtes Sicherheitskonzept. Erfolgreich ist nicht der „Einzelkämpfer“ sondern das Team aus Experten.

An dieser Stelle sollten unsere Experten ins Spiel kommen, denn sie kennen die notwendigen Präventionsmaßnahmen, z.B. Logmanagement, NSM-Sensorik und viele andere.

Lassen Sie uns miteinander reden!

Beispiele aus dem Leben

Ransomware-Beitrag von PlusMinus, ARD

Die ARD hat uns diesen Beitrag aus der Reihe PlusMinus vom 12. November 2020 für eine Veröffentlichung auf unseren Seiten zur Verfügung gestellt, herzlichen Dank hierfür. In diesem Beitrag wurden in einer Kurz-Zusammenfassung einige Ransomware-Angriffe geschildert, wie diese jeden von uns treffen könnten, wenn nicht einige grundsätzliche Vorsorgemaßnahmen berücksichtigt und implementiert werden. Da dieser Beitrag nur für ein Jahr zur Verfügung steht, ist dieser nun nicht mehr darstellbar.

Zum einen handelt es sich um Maßnahmen, die den Menschen betreffen, also Ihren Mitarbeiter, über dessen Unachtsamkeit die Hacker erst Zugriff in Ihr Unternehmen erlangen konnten, Trainings und Mitarbeiter-Schulungen können wesentlich zum allgemeinen Verständnis beitragen. Zum andern ist eine absolute sichere Einstellung der Firewall notwendig, denn ohne dem Hacker einen Rückkanal zur Verfügung zu stellen, bekommt er auch keine Informationen aus Ihrem Unternehmen und kann somit auch nicht über das Command und Control-Center kommunizieren.

Prävention ist das richtige Stichwort – Sie sollten einen Termin mit uns vereinbaren.

Shodan, die größte Suchmaschine für das Netzwerk

Wikipedia erklärt die Aktivitäten von Shodan so:

Shodan ist eine Suchmaschine, die es dem Benutzer ermöglicht, mithilfe verschiedener Filter bestimmte Computertypen (Webcams, Router, Server usw.) zu finden, die mit dem Internet verbunden sind. Einige haben es auch als Suchmaschine für Service-Banner beschrieben, bei denen es sich um Metadaten handelt, die der Server an den Client zurücksendet. Dies können Informationen über die Serversoftware sein, welche Optionen der Dienst unterstützt, eine Willkommensnachricht oder alles andere, was der Client herausfinden kann, bevor er mit dem Server interagiert.

Klicken Sie auf das nebenstehende Fenster (es wird im Vollbildmodus dargestellt) und Sie sehen einige exemplarisch aufgezeigte Hosts, die mit ihren Ports frei im Internet stehen.